کیلاگر سختافزاری

کیلاگرهای سختافزاری به عنوان یک روش برای ثبت و ضبط کلیدهای فشردهشده بر روی صفحه کلید شامل رمز عبورهای حساس، استفاده میشوند.[۱] کیلاگرها را میتوان از طریق سیستم عامل BIOS- سطح ساده یا از طریق دستگاهی که بین صفحه کلید کامپیوتر و رایانه متصل است، پیادهسازی کرد. کیلاگرها تمام فعالیتهای صفحه کلید را به حافظه داخلی خود وارد میکنند.

شرح[ویرایش]

کیلاگرهای سختافزاری نسبت به کیلاگرهای نرمافرازی مزیت دارند، زیرا میتوانند از لحظهٔ روشن شدن رایانه شروع به ثبت وقایع صفحه کلید کنند (و در نتیجه میتوانند به رمزعبور BIOS یا نرمافزار رمزگذاری دیسک دسترسی پیدا کنند)

همهٔ کیلاگرهای سختافزاری شامل موارد زیر هستند:

- میکروکنترلر - که جریان داده را بین صفحه کلید و کامپیوتر تفسیر میکند، آن را پردازش میکند و به حافظهٔ غیرفرار منتقل میکند.

- یک دستگاه حافظه غیر فرار، مانند حافظه فلش - این دادههای ضبط شده را ذخیره میکند، و حتی در صورت از دست دادن برق، آن را حفظ میکند

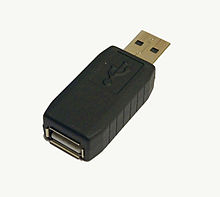

بهطور کلی، دادههای ضبط شده با وارد کردن رمز عبور ویژه در ویرایشگر متن رایانه بازیابی میشوند. کیلاگر سختافزاری که بین صفحه کلید و رایانه متصل میشود تشخیص میدهد که گذرواژه تایپ شدهاست و سپس با استفاده از کامپیوتر یک منو تولید کرده و به کاربر نشان میدهد. علاوهبر یک منوی متنی، برخی از کیلاگرها قابلیت دانلود پرسرعت را برای سرعت بخشیدن به سرعت بازیابی دارند؛ این کار میتواند از طریق USB mass-storage enumeration یا با آداپتور بارگیری سریال USB باشد.

بهطور معمول، ظرفیت حافظهٔ یک کیلاگر سختافزاری ممکن است از چند کیلوبایت تا چندین گیگابایت متغیر باشد و با هر ضربهٔ ضبط شده بهطور معمول یک بایت حافظه ضبط میشود.

انواع keyloggerهای سختافزاری[ویرایش]

- یک کیلاگر سختافزاری معمولی، با قرار گرفتن مدار سختافزاری که در جایی بین صفحه کلید کامپیوتر و کامپیوتر، ثبت و ضبط فشردهشدن کلیدهای صفحهکلید را انجام میدهد. این کیلاگر تمام فعالیتهای صفحه کلید را به حافظهٔ داخلی خود وارد میکند و میتوان با تایپ کردن یک سری کاراکترهای از پیش تعریف شده، به آنها دسترسی پیدا کرد. یک کیلاگر سختافزاری یک مزیت نسبت به راه حل نرمافزاری دارد؛ زیرا به سیستمعامل رایانه وابسته نیست و با هیچ برنامهای که در دستگاه هدف اجرا میشود تداخل نمیکند و از این رو توسط هیچ نرمافزاری قابل شناسایی نیست. کیلاگرها بهطور معمول به گونهای طراحی شدهاند که ظاهری بیعیب و نقص دارند و با بقیهٔ کابلها یا سختافزارها مخلوط میشوند، و به شکل EMC Balun در میآیند. همچنین میتوانند در داخل یک صفحه کلید نصب شوند (به عنوان یک اتصال یا اصلاح مدار)، یا میتوان این صفحه کلید را با این "ویژگی" تولید کرد. این کیلاگرها به گونهای طراحی شدهاند که با صفحه کلیدهای قدیمی PS/2 یا با کیبوردهای USB جدید کار کنند. برخی مدلها که به نام کیلاگرهای سختافزاری بیسیم شناخته میشوند، این امکان را دارند که از طریق استاندارد ارتباط بیسیم و از راه دور کنترل شوند. [نیازمند منبع]

- اسنیفر کیلاگرهای بیسیم، بستههای دادهای که بین فرستنده و گیرندهٔ صفحه کلید بیسیم رد و بدل میشود را جمعآوری کرده و سپس سعی میکند تا کلید رمزنگاری را که برای امنیت ارتباطات بیسیم بین دو دستگاه استفاده میشود، بشکند.

- سفتافزار، BIOS کامپیوتر، که معمولاً مسئولیت رسیدگی به رویدادهای صفحه کلید را دارد، میتواند دوباره برنامهریزی شود تا هنگام پردازش رویدادهای صفحه کلید، ضربات کلید را ضبط کند.

- پوششهای صفحه کلید، یک صفحه کلید جعلی روی صفحه کلید واقعی قرار گرفته به گونهای که هر کلیدی که فشرده میشود، توسط هر دو صفحه کلید ضبط میشود.[۲]

- دستورهای کلیدی که در بسیاری از نرمافزارهای قانونی وجود دارد. این برنامهها برای اینکه بفهمند دستور خاصی استفاده میشود به کیلاگرها نیاز دارند.[۳]

اقدامات متقابل[ویرایش]

نظارت بر دسترسی فیزیکی به کامپیوترهای حساس، برای مثال با نظارت ویدیویی مداربسته و کنترل دسترسی، موثرترین راه برای جلوگیری از نصب سختافزار کیلاگر است. بازرسی دیداری سادهترین راه برای تشخیص کیلاگرهای سختافزاری است. اما همچنین تکنیکهایی وجود دارد که با استفاده از آنها میتوان اکثر کیلاگرهای سختافزاری موجود در بازار را به صورت نرمافزاری شناسایی کرد. در مواردی که کامپیوتر از دید پنهان است (به عنوان مثال در برخی از کیوسکهای دسترسی عمومی که کامپیوتر در جعبه قفل شدهاست و فقط مانیتور، صفحه کلید و ماوس در معرض دید قرار دارند) و کاربر امکان اجرای چک نرمافزار را ندارد، کاربر میتواند با تایپکردن بخشی از رمزعبور، استفاده از ماوس برای بار کردن یک ویرایشگر متن یا پنجرهٔ دیگر، نوشتن یک متن بیهوده و بازگشتن به صفحهٔ رمزعبور و نوشتن باقی رمزعبور کیلاگر سختافزاری را خنثی کند به طوری که کیلاگر ترکیبی غیرقابل تصور از متن بیهوده و متن رمز را ثبت میکند.

ریسک اصلی مرتبط با استفاده از کیلاگر این است که دو بار به دسترسی فیزیکی نیاز است: در ابتدا برای نصب کیلاگر و دوم برای بازیابی آن؛ بنابراین، اگر قربانی کیلاگر را کشف کند، میتوان شخص را در حین بازیابی آن دستگیر کرد. برای مثال با استفاده از دوربین یا بررسی سوابق کارتهای دسترسی میتوان مشخص کرد که در حین بازیابی چه کسی به منطقه دسترسی فیزیکی داشتهاست.

منابع[ویرایش]

- ↑ "Keyloggers, pros and cons". BCS.

- ↑ Jeremy Kirk (2008-12-16). "Tampered Credit Card Terminals". IDG News Service. Retrieved 2009-04-19.

- ↑ "What Are Keyloggers and How to Protect Against Them". Safety Detective (به انگلیسی). 2018-09-02. Retrieved 2018-11-22.