اساچای-۱: تفاوت میان نسخهها

| خط ۱۱۳: | خط ۱۱۳: | ||

در ۱۷ آگوست ۲۰۰۵ یک بهبود روی حمله به SHA-1 از طرف [[Xiaoyun Wang]], [[Andrew Yao]] و [[Frances Yao]] در جلسه CRYPTO 2005 Rump اعلام شد که پیچیدگی مورد نیاز برای یافتن برخورد در SHA-1 را به 2<sup>63</sup> کاهش میداد.<ref>{{cite web|url=http://www.schneier.com/blog/archives/2005/08/new_cryptanalyt.html|title=New Cryptanalytic Results Against SHA-1 – Schneier on Security|publisher=}}</ref> |

در ۱۷ آگوست ۲۰۰۵ یک بهبود روی حمله به SHA-1 از طرف [[Xiaoyun Wang]], [[Andrew Yao]] و [[Frances Yao]] در جلسه CRYPTO 2005 Rump اعلام شد که پیچیدگی مورد نیاز برای یافتن برخورد در SHA-1 را به 2<sup>63</sup> کاهش میداد.<ref>{{cite web|url=http://www.schneier.com/blog/archives/2005/08/new_cryptanalyt.html|title=New Cryptanalytic Results Against SHA-1 – Schneier on Security|publisher=}}</ref> |

||

در ۱۸ دسامبر ۲۰۰۷ جزییات این نتیجه توسط Martin Cochran تایید و توضیح داده شدند.<ref>[http://eprint.iacr.org/2007/474 Notes on the Wang et al. 2<sup>63</sup> SHA-1 Differential Path]</ref> |

در ۱۸ دسامبر ۲۰۰۷ جزییات این نتیجه توسط Martin Cochran تایید و توضیح داده شدند.<ref>[http://eprint.iacr.org/2007/474 Notes on the Wang et al. 2<sup>63</sup> SHA-1 Differential Path]</ref> |

||

Christophe De Cannière و Christian Rechberger در مقاله "Finding SHA-1 Characteristics: General Results and Applications," <ref>{{Cite book |first1=Christophe |title=Advances in Cryptology – ASIACRYPT 2006 |volume=4284 |pages=1–20 |last1=De Cannière |first2=Christian |last2=Rechberger |date=2006-11-15 |chapter=Finding SHA-1 Characteristics: General Results and Applications |doi=10.1007/11935230_1 |series=Lecture Notes in Computer Science |isbn=978-3-540-49475-1 }}</ref> حمله به SHA-1 را بهبود دادند و جایزه بهترین مقاله را از [[ASIACRYPT]] در سال ۲۰۰۶ دریافت کردند. یک برخورد دو بلوکی که توسط توابغ غیر بهینه با 2<sup>35</sup> عملیات مقایسه پیدا شده بود برای SHA-1 نشان داده شد. به خاطر این که این حمله تنها حدودا 2<sup>35</sup> ارزیابی نیاز دارد یک پیشرفت تءوری بزرگ در نظر گرفته میشود.<ref>{{cite web |

|||

| url = http://www.iaik.tugraz.at/content/research/krypto/sha1/SHA1Collision_Description.php |

|||

| title = IAIK Krypto Group — Description of SHA-1 Collision Search Project |

|||

| accessdate = 2009-06-30 |

|||

| archive-url = https://web.archive.org/web/20130115071715/http://www.iaik.tugraz.at/content/research/krypto/sha1/SHA1Collision_Description.php |

|||

| archive-date = 2013-01-15 |

|||

| url-status = dead |

|||

}}</ref> حملهی آنها در سال ۲۰۱۰ به ۷۳ از ۸۰ دور توسط Grechnikov ارتقا یافت.<ref>{{cite web |

|||

| url = http://eprint.iacr.org/2010/413 |

|||

| title = Collisions for 72-step and 73-step SHA-1: Improvements in the Method of Characteristics |

|||

| accessdate = 2010-07-24 |

|||

}}</ref> با این حال برای این که یک برخورد در ۸۰ دور کامل الگوریتم درهمسسازی پیدا شود مقدار بسیار زیادی زمان مورد نیاز است. در همین راستا یک جسجتوی برخورد در SHA-1 با استفاده از یک گروه کامپیوتر نوزیع شده ( [[BOINC]] ) در ۸ آگوست سال ۲۰۰۷ توسط [[Graz University of Technology]] شروع شد. این تلاش در ۱۲ ماه می سال ۲۰۰۹ به علت عدم پیشرفت متوقف شد.<ref>{{cite web |

|||

|url = http://boinc.iaik.tugraz.at/sha1_coll_search/ |

|||

|title = SHA-1 Collision Search Graz |

|||

|access-date = 2009-06-30 |

|||

|url-status = dead |

|||

|archive-url = https://web.archive.org/web/20090225115007/http://boinc.iaik.tugraz.at/sha1_coll_search/ |

|||

|archive-date = 2009-02-25 |

|||

|df = |

|||

}}</ref> |

|||

=== SHA-0 === |

=== SHA-0 === |

||

نسخهٔ ۲۲ مهٔ ۲۰۲۰، ساعت ۰۷:۰۹

در رمز نگاری اساچای-۱ یا شا-۱ (به انگلیسی: SHA-1) تابع درهمسازی در مقولهٔ رمزنگاری است که یک ورودی می گیرد و یک مقدار درهم ۱۶۰ بیتی ( ۲۰ بایت ) به نام #تغییرمسیر message digest تولید می کند - که مغمولا به عنوان یک عدد ۴۰ رقمی در مبنای ۱۶ نمایش داده می شود. توسط سازمان امنیت ملی در ایالات متحدهٔ آمریکا طراحی شده و یک استاندارد مؤسسه ملی فناوری و استانداردها محسوب می شود. از ابتدای سال ۲۰۰۵ SHA-1 در برابر حمله کننده های با امکانات بالا امن محسوب نمی شود. از سال ۲۰۱۰ سازمان های بسیاری جایگزین برای آن پیشنهاد داده اند. سازمان NIST به صورت رسمی استفاده از SHA-1 را در سال ۲۰۱۱ منسوخ اعلام کرد و در سال ۲۰۱۳ استفاده آن در امضای دیجیتال را ممنوع کرد. در سال ۲۰۲۰ حمله های علیه SHA-1 به اندازه ی حمله علیه MD5 کاربردی هستند. در نتیجه پیشنهاد می شود که SHA-1 را از تمام محصولات هر چه سریع تر حذف کنیم و به جای آن از SHA-256 و یا SHA-3 استفاده کنیم. جایگزین کردن SHA-1 در جاهایی که برای امضای دیجیتال استفاده می شود ضروری است. تمام فروشندگان مرورگرهای اینترنتی از سال ۲۰۱۷ پذیرش گواهی ssl که با SHA-1 تولید شده است را متوقف کردند. در فروردین سال ۲۰۱۷ CWI و Google اعلام کردند که با اجرای یک حمله ی برخورد علیه SHA-1 دو فایل PDF غیر مشابه ایجاد کرده اند که hash یکسانی برای آن ها تولید می شود.

Development

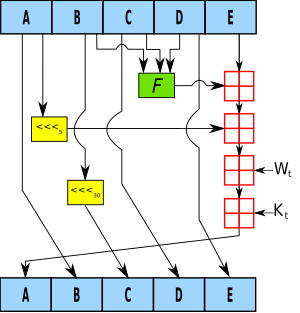

A, B, C, D, E کلمات ۳۲ بیتی وضعیت هستند;

F یک تابع غیر خطی است که متغیر است;

نشان دهنده یک چرخش به چپ بیتی n تای است;

n برای هر عملیات متفاوت است.;

Wt پیام گسترش داده شده در مرحله t است.;

Kt is the round constant of round t;

نشان دهنده باقی مانده جمع به 232.

نشان دهنده باقی مانده جمع به 232.SHA-1 یک message digest بر اساس قوانینی مشابه آن هایی که توسط Ronald L. Rivest از MIT در طراحی message digest های MD2 و MD4 و MD5 از آن ها استفاده کرده است تولید می کند اما یک مقدار درهم بزرگ تر ( ۱۶۰ بیت به جای ۱۲۸ بیت ) تولید می کند.

SHA-1 به عنوان بخشی از پروژه ی Capstone project.[۱] دولت آمریکا به وجود آمد. توضیحات اولیه ی الگوریتم در سال ۱۹۹۳ تحت عنوان Secure Hash Standard در انتشار ۱۸۰ FIPS توسط سازمان استاندارد دولتی آمریکاNIST.[۲][۳] منتشر شد. این نسخه الان معمولا با نام SHA-0 شناخته می شود. این نسخه مدت کوتاهی پس از انتشار توسط NSA پس گرفته شد و توسط نسخه اصلاح شده جایگزین شد ( منتشر شده در انتشار ۱۸۰-۱ از FIPS ). SHA-1 تنها در یک چرخش بیتی در برنامه پیام compression function خود با SHA-0 متفاوت است. طبق حرف های NSA این کار برای تصحیح یک ایراد در الگوریتم اصلی انجام شده بود که امنیت رمز نگاری آن را کاهش می داد اما آن ها توضیحات بیشتری ندادند[۴][۵]. روش های در اختیار عموم در سال ۲۰۰۴ یک ایراد را در SHA-0 قبل از SHA-1 در ۲۰۱۷ نشان دادند.

SHA-1 در واقع ابتدای واژههای این عبارت است: "الگوریتم درهمسازی ایمن" یا به انگلیسی SHA-1 (Secure Hash Algorithm 1) . در حال حاضر سه الگوریتم درهمسازی از این گروه با نسخههای ۰ و ۱ و ۲ وجود دارد. الگوریتم SHA-1 شباهت بسیار زیادی به اساچای-0 دارد ولی در اصل ایرادهایی اساسی که در نسخه ۰ وجود داشته و سبب ضعف این الگوریتم شده بود را برطرف نمودهاست. نسخهٔ ۰ در تعداد کمی از نرمافزارهای امنیتی به کار میرود و کاربرد گستردهای ندارد. در حالی که نسخه ۲ این الگوریتم بسیار با نسخههای ۰ و ۱ متفاوت است.

الگوریتم درهمسازی ایمن با نسخهٔ ۱ در حال حاضر پرکاربردترین الگوریتم درهمسازی از این خانوادهاست و در بسیاری از نرمافزارها و کاربریهای امنیتی امروزه به خدمت گرفته شدهاست. در سال ۲۰۰۵ خطاهای امنیتی این الگوریتم در موضوع ریاضیات به کار رفته در آن تشخیص داده شد که نشان میداد ممکن است این الگوریتم شکسته شود. و از آن زمان بود که نیاز به یک الگوریتم بهتر در این حوزه احساس شد. اساچای-۲ از بعضی SHA-1 است. در سال ۲۰۱۷، مؤسسهٔ ملی تحقیقات ریاضی و علوم کامپیوتر آمستردام و گوگل، مشترکاً دو فهرست از رشتههای متفاوت منتشر کردند که خروجی یکسانی داشتند.[۶][۷][۸]

با این تفسیر الگوریتم دیگری هم در حال توسعهاست با نسخه ۳ که NIST برای انتخاب بهترین الگوریتم با این نام، مسابقهای مثل دورههای قبل برگزار کرده که تا پایان سال ۲۰۱۲ پیشبینی شده به طول انجامد.

تابع درهمسازی SHA-1

الگوریتم SHA-1 یک چکیده پیام ۱۶۰ بیتی بر اساس روشی مشابه به الگوریتمهای MD4 و امدی۵ تولید میکند و البته قدری هم محافظه کارانهاست.

مشخصههای اصلی این الگوریتم اولین بار در سال ۱۹۹۳ به عنوان استاندارد درهمسازی ایمن توسط NIST انتشار یافت. این نسخه را به نسخه ۰ هم ارجاع میدهند چون ساختار به کار رفته در آن همانطور که قبلاً گفتیم شبیه نسخه ۰ است. NSA مدتی پس از انتشار نسخهٔ ۰ آن را پس گرفت و با یک نسخه جدید با تجدید نظر کلی جانشین کرد که امروز آن را با نام sha-1 میشناسیم. در واقع فرق میان این دو نسخه یعنی ۰ و ۱ در یک گردش بیتی در الگوریتم ساخت پیام است. یعنی بخش تابع فشردهسازی تغییر یافتهاست. البته NSA هم برای این عملکرد خود دلیل مشخص و واضحی بیان نکرد و معتقد بود با این کار امنیت الگوریتم نسبت به نسخه قبلی ارتقا خواهد یافت.

مقایسهای میان توابع درهمسازی

| الگوریتم و متغیر |

اندازه خروجی (بیت) | اندازه وضعیت داخلی (بیت) | اندازه بلوک (بیت) | اندازه ماکزیمم پیغام (بیت) | اندازه کلمه (بیت) | دوره | عملگرها | تداخلهای یافتهشده | پرفورمانس (MiB/s)[۹] | |

|---|---|---|---|---|---|---|---|---|---|---|

| MD5 (بهعنوان مرجع) | ۱۲۸ | ۱۲۸ | ۵۱۲ | ۲۶۴ − ۱ | ۳۲ | ۶۴ | and,or,xor,rot | بله | ۲۵۵ | |

| SHA-0 | ۱۶۰ | ۱۶۰ | ۵۱۲ | ۲۶۴ − ۱ | ۳۲ | ۸۰ | +,and,or,xor,rot | بله | - | |

| SHA-1 | ۱۶۰ | ۱۶۰ | ۵۱۲ | ۲۶۴ − ۱ | ۳۲ | ۸۰ | +,and,or,xor,rot | بله | ۱۵۳ | |

| SHA-2 | SHA-256/224 | ۲۵۶/۲۲۴ | ۲۵۶ | ۵۱۲ | ۲۶۴ − ۱ | ۳۲ | ۶۴ | +,and,or,xor,shr,rot | نه | ۱۱۱ |

| SHA-512/384 | ۵۱۲/۳۸۴ | ۵۱۲ | ۱۰۲۴ | ۲۱۲۸ − ۱ | ۶۴ | ۸۰ | +,and,or,xor,shr,rot | نه | ۹۹ | |

سیستم تست شده در جدول بالا سیستمی یک ریسه (thread) با پردازنده intel Core 2 1.83Ghz است تحت ویندوز Vista ایکس۸۶. لازم به ذکر است نوع ۵۱۲ بیتی بر روی سیستمهای ۶۴ بیتی بسیار سریعتر از ۲۵۶ بیتی است.

کاربردها

SHA-1 امروزه در نرمافزارها و پروتکلهای متعددی کاربرد دارد. از میان آنها میتوان به TLS، SSL، PGP، SSH، S/MIME و آیپیسک اشاره کرد. در این کاربردها میتوان از الگوریتم درهمسازی MD5 هم استفاده کرد و به همین صورت میتوان MD4 را هم در این کاربردها جایگزین کرد که البته امنیت کمتری را تضمین خواهند نمود. از sha-1 هم چنین در سیستمهای کنترل بازنگری استفاده میشود از قبیل گیت (Git) و مرکوریال و Monotone. در این موارد از sha-1 برای شناسایی و بازنگری تغییرات و تشخیص تخریب دادهای یا تغییر دادهای استفاده میشود. از این الگوریتم هم چنین در کنسول بازی Nintendo’s Wii در زمانی که سیستم بوت میشود جهت تأیید امضای شخص استفاده میشود. اما با وجود همهٔ این کاربردها، یک حملهٔ بالقوه و سازمان یافته در مقابل این الگوریتم ممکن است سبب شکسته شدن آن و گذر از سیستم یا سرویس امنیتی شود.

الگوریتمهای درهمسازی SHA-1 و اساچای-۲ الگوریتمهای ایمنی هستند که بنابر قانون در آمریکا بر روی نرمافزارهای مشخصی حتماً باید مورد استفاده قرار گیرند که میتوانند همراه با الگوریتمهای رمزنگاری دیگری هم استفاده شوند. در کابردهایی مثل محافظت دادههای حساس طبقهبندی نشده. و البته sha-1 در بیشتر موارد استفادهٔ حکومتی در دولت آمریکا استفاده نمیشود و کنار گذاشته شده، بهطوریکه NIST گفته "آژانسهای فدرال آمریکا باید استفاده از SHA-1 را کنار بگذارند برای مصارف مختلف و در مصارفی که توانایی تحمل خطا مهم است و باید بالا باشد، از سال ۲۰۱۰ به بعد باید از نسخه ۲ استفاده کنند."

انگیزهٔ اولیه برای انتشار خانواده sha، امضای دیجیتال بود.

توابع درهمسازی sha بنیان و اساس SHACAL block ciphers هستند.

صحت داده

Git در ساختار خود از SHA-1 نه برای امنیت، بلکه جهت صحت و اطمینان از عدم تغییر دادهها استفاده میکند. و البته Git با این الگوریتم بسیار هم موفق است بهطوریکه اگر به عنوان مثال شما دادهای را در آن ذخیره کنید و حتی ۵ سال از آن زمان بگذرد و شما بخواهید دادههای خود را ملاحظه کنید خواهید دید که دادهها بهطور تضمین شدهای دچار هیچ گونه تغییری نشدهاند.

آنالیز و ارزیابی رمزنگاری

وقتی یک چکیده پیام با طول L داریم در اغلب موارد میتوانیم رمز شدهٔ این پیام را با همین طول با پیچیدگی ۲ به توان L، مورد حملهٔ Brute Force قرار داد و آن را افشا نمود. به آن حمله Preimage Attack هم گفته میشود. که حتی میتواند غیر وابسته به طول پیام یا شرایط محاسباتی حمله باشد. مسئله دومی که در اینجا مطرح میشود پیدا کردن دو الگوریتم رمزنگاری متفاوت است که هر دو یک چکیده پیام را تولید کنند. در چنین مواقعی می گوییم یک برخورد به وجود آمده و زمان لازم برای کشف آن از مرتبهٔ ۲ به توان L/2 است. حملهٔ اخیر را با نام حملهٔ روز تولد یاد میکنند. با دلایل ذکر شده و یک سری دلایل محاسباتی طول کلید تابع در همسازی را با نصف طول چکیده پیام رمز شده در رمزنگاری متقارن مقایسه میکنند تا نتایج بهتری بدست آورند. با این شرایط SHA-1 طولی بالغ بر ۸۰ خواهد داشت تا امنیت لازم را برای عملیات رمزنگاری تضمین کند.

البته دانشمندان رمزنگاری، برخوردهای دوتایی برای الگوریتم sha-0 و نیز sha-1 پیدا کردند. با وجود این برخورد در الگوریتم sha-1 تعداد کل حالات به جای آنکه از مرتبهٔ ۲ به توان ۸۰ باشد کادرهمسازی یافته و از مرتبهٔ همان عدد به توان ۴۰ خواهد شد که زمان بسیار کمتری را برای افشا نیازمند است. بعضی کاربردهایی که از درهم سازی رمزنگاری استفاده میکنند ( مثل ذخیرهسازی رمزعبور ) خیلی کم توسط حملهی برخورد تحت تاثیر قرار میگیرند. ساختن کلمهعبوری که برای یک حسابکاربری کار میکند علاوه بر preimage attack نیازمند دسترسی به hash کلمهعبور اولیه میباشد که ممکن است بدیهی نباشد. برعکس کردن رمزنگاری کلمهعبور ( به عنوان مثال برای بدست آوردن کلمهعبوری که بتوان برای یک جساب کاربری دیگر کاربر استفاده کرد ) توسط این حملهها ممکن نیست. ( با این حال یک الگوریتم hash امن نمیتواند از یک حمله brute-force به یک کلمهعبور ضعیف جلوگیری کند ) در مورد امضای دیجیتال اسناد حملهکننده نمیتواند به سادگی یک امضا از یک سند موجود را جعل کند. برای این کار باید دو سند را تولید کند. یکی بدون آسیب و دیگری آسیب زننده و کاری کند تا نگهدارنده کلید خصوصی نسخه بدون آسیب را امضا کند. البته شرایطی وجود دارد که این کار ممکن باشد. تا پایان سال ۲۰۰۸ ایجاد گواهینامه های جعلی SSL با استفاده از حمله برخورد MD5 ممکن بود.[۱۰]

به خاطر ساختار بلوکی و تکرارشونده الگوریتمها و غیبت مراحل پایانی اضافی تمام توابع خانواده SHA ( به جز SHA-3 [۱۱] ) نسبت به حملات length-extension و partial-message collision attacks آسیب پذیر هستند.[۱۲] این حملات به حملهکننده اجازه میدهند تا یک پیام که فقط توسط یک keyed hash – SHA(message || key) or SHA(key || message) – امضا شده است با استفاده از گسترش پیام و محاسبه دوباره hash بدون دانستن کلید جعل کنند. یک بهبود ساده برای جلوگیری از این حمله دو بار درهمسازی است SHAd(message) = SHA(SHA(0b || message)) ( طول 0b و zero block برابر اندازه بلوک الگوریتم درهمسازی میباشد )

در اصطلاح امنیت کاربردی، نگرانی ویژه در مورد این گونه حملات تازه بنیاد اینست که روزی ممکن است راه افشا را از این هم که هست راحتتر کنند. و البته استفاده از الگوریتمهای رمزنگاری قدرتمندتر قدری اطمینان بخش است. نرمافزارهایی که رمز عبور را با استفاده از درهمسازی ذخیره میکنند کمتر در معرض خطر collision هستند. برای این موارد میتوان از حملات Preimage Attack استفاده کرد. بدین صورت که پس از دستیابی به رمز عبور، آن را با الگوریتمی که تبدیل کردند، به صورت معکوس، رمز واقعی و Plain Text بدست میآورند. در چنین مواقعی هم وجود یک الگوریتم درهمسازی قدرتمند احساس میشود.

به دلیل ویژگیهای ساختاری الگوریتمهای درهمسازی sha، کلیهٔ آنها نسبت به حملات تداخلی آسیب پذیر هستند. این دسته از حملات به حملهکننده اجازه پیشرفت و نفوذ بیشتر را میدهند.

Attacks

در اوایل سال ۲۰۰۵ Rijmen و Oswald مطلبی در مورد یک حمله روی یک نسخه کاهش یافته از SHA-1 که ۵۳ دور از ۸۰ دور را داشت منتشر کردند که برخوردها را با هزینه محاسباتی کمتر از 280 عملیات پیدا میکند.[۱۳] در ماه اول سال ۲۰۰۵ حملهای توسط Xiaoyun Wang وYiqun Lisa Yin و Hongbo Yu منتشر شد [۱۴] که میتوانست برخوردها را در نسخه کامل SHA-1 با هزینهی محاسباتی کمنر از 269 عملیات پیدا کند. ( یک جستجوی brute-force search به 280 عملیات نیاز دارد ) طبق نویسندگان مطلب بالا : <<به صورت خاص تحلیل ما بر اساس حملات differential اصلی بر روی SHA-0 و تکنیکهای برخورد چند بلوکی علاوه بر تکنیک های تغییر پیام استفاده شده در حمله collision search بر روی MD5 میباشد. شکستن SHA-1 بدون استفاده از این حملات تحلیلی قوی ممکن نمیبود>>"[۱۵] مقاله حاوی توضیحات کامل د مورد حمله در سال ۲۰۰۵ در کنفرانس CRYPTO منتشر شد. در یک مصاحبه Yin میگوید که <<به طور کلی ما از این دو ضعف استفاده میکنیم: یکی این که مرحله پیش پردازش فایل به اندازه کافی پیچیده نیست و دیگری این که بعضی حملات ریاضی در ۲۰ دور اول ویژگیهای پیشبینی نشده امنیتی دارند.>>[۱۶] در ۱۷ آگوست ۲۰۰۵ یک بهبود روی حمله به SHA-1 از طرف Xiaoyun Wang, Andrew Yao و Frances Yao در جلسه CRYPTO 2005 Rump اعلام شد که پیچیدگی مورد نیاز برای یافتن برخورد در SHA-1 را به 263 کاهش میداد.[۱۷] در ۱۸ دسامبر ۲۰۰۷ جزییات این نتیجه توسط Martin Cochran تایید و توضیح داده شدند.[۱۸]

Christophe De Cannière و Christian Rechberger در مقاله "Finding SHA-1 Characteristics: General Results and Applications," [۱۹] حمله به SHA-1 را بهبود دادند و جایزه بهترین مقاله را از ASIACRYPT در سال ۲۰۰۶ دریافت کردند. یک برخورد دو بلوکی که توسط توابغ غیر بهینه با 235 عملیات مقایسه پیدا شده بود برای SHA-1 نشان داده شد. به خاطر این که این حمله تنها حدودا 235 ارزیابی نیاز دارد یک پیشرفت تءوری بزرگ در نظر گرفته میشود.[۲۰] حملهی آنها در سال ۲۰۱۰ به ۷۳ از ۸۰ دور توسط Grechnikov ارتقا یافت.[۲۱] با این حال برای این که یک برخورد در ۸۰ دور کامل الگوریتم درهمسسازی پیدا شود مقدار بسیار زیادی زمان مورد نیاز است. در همین راستا یک جسجتوی برخورد در SHA-1 با استفاده از یک گروه کامپیوتر نوزیع شده ( BOINC ) در ۸ آگوست سال ۲۰۰۷ توسط Graz University of Technology شروع شد. این تلاش در ۱۲ ماه می سال ۲۰۰۹ به علت عدم پیشرفت متوقف شد.[۲۲]

SHA-0

در سال ۱۹۹۸ توسط دو فرانسوی این الگوریتم مورد حمله تداخلی قرار گرفت که با پیچیدگی ۲ به توان ۶۱ که خیلی کمتر از حمله نرمال آن بود (یعنی ۲ به توان ۸۱) به موفقیت رسید. بهطور مشابه در سال ۲۰۰۴ با پیدا کردن collision این میزان به ۲ به توان ۶۲ کادرهمسازی یافت و موفق شدند آن را بشکنند. در آگوست همان سال توسط تیمی دیگر این میزان به ۲ به توان ۵۱ کادرهمسازی یافت که با امکاناتی که در آن روز در اختیار داشتند فرایند حمله را ظرف مدت ۱۳ روز به اتمام رسانیدند. بعد از آن حملاتی با پیچیدگی ۲ به توان ۴۰ و ۳۹ هم اتفاق افتاد که به زمان کمتری جهت شکستن الگوریتم نیاز داشتند.

منابع

- ↑ RSA FAQ on Capstone

- ↑ Selvarani, R.; Aswatha, Kumar; T V Suresh, Kumar (2012). Proceedings of International Conference on Advances in Computing. Springer Science & Business Media. p. 551. ISBN 978-81-322-0740-5.

- ↑ Secure Hash Standard, Federal Information Processing Standards Publication FIPS PUB 180, National Institute of Standards and Technology, 11 May 1993

- ↑ Kramer, Samuel (11 July 1994). "Proposed Revision of Federal Information Processing Standard (FIPS) 180, Secure Hash Standard". Federal Register.

- ↑ fgrieu. "Where can I find a description of the SHA-0 hash algorithm?". Cryptography Stack Exchange.

- ↑ "CWI, Google announce first collision for Industry Security Standard SHA-1". Retrieved 2017-02-23.

- ↑ "Announcing the first SHA1 collision". Google Online Security Blog. 2017-02-23.

- ↑ "SHAttered". Retrieved 2017-02-23.

- ↑ "Crypto++ 5.6.0 Benchmarks". Retrieved 2011-02-27.

- ↑ Sotirov, Alexander; Stevens, Marc; Appelbaum, Jacob; Lenstra, Arjen; Molnar, David; Osvik, Dag Arne; de Weger, Benne (دسامبر ۳۰, ۲۰۰۸). "MD5 considered harmful today: Creating a rogue CA certificate". Retrieved March 29, 2009.

- ↑ "Strengths of Keccak – Design and security". The Keccak sponge function family. Keccak team. Retrieved 20 September 2015.

Unlike SHA-1 and SHA-2, Keccak does not have the length-extension weakness, hence does not need the HMAC nested construction. Instead, MAC computation can be performed by simply prepending the message with the key.

- ↑ Niels Ferguson, Bruce Schneier, and Tadayoshi Kohno, Cryptography Engineering, John Wiley & Sons, 2010. شابک ۹۷۸−۰−۴۷۰−۴۷۴۲۴−۲

- ↑ "Cryptology ePrint Archive: Report 2005/010".

- ↑ خطای یادکرد: خطای یادکرد:برچسب

<ref> غیرمجاز؛ متنی برای یادکردهای با نامautogenerated1وارد نشده است. (صفحهٔ راهنما را مطالعه کنید.). - ↑ Collision Search Attacks on SHA1 بایگانیشده در ۲۰۰۵-۰۲-۱۹ توسط Wayback Machine, Massachusetts Institute of Technology

- ↑ Lemos, Robert. "Fixing a hole in security". ZDNet.

- ↑ "New Cryptanalytic Results Against SHA-1 – Schneier on Security".

- ↑ Notes on the Wang et al. 263 SHA-1 Differential Path

- ↑ De Cannière, Christophe; Rechberger, Christian (2006-11-15). "Finding SHA-1 Characteristics: General Results and Applications". Advances in Cryptology – ASIACRYPT 2006. Lecture Notes in Computer Science. Vol. 4284. pp. 1–20. doi:10.1007/11935230_1. ISBN 978-3-540-49475-1.

- ↑ "IAIK Krypto Group — Description of SHA-1 Collision Search Project". Archived from the original on 2013-01-15. Retrieved 2009-06-30.

- ↑ "Collisions for 72-step and 73-step SHA-1: Improvements in the Method of Characteristics". Retrieved 2010-07-24.

- ↑ "SHA-1 Collision Search Graz". Archived from the original on 2009-02-25. Retrieved 2009-06-30.

- Florent Chabaud, Antoine Joux: Differential Collisions in SHA-0. CRYPTO 1998. pp56–71

- Eli Biham, Rafi Chen, Near-Collisions of SHA-0, Cryptology ePrint Archive, Report 2004/146, 2004 (appeared on CRYPTO 2004), IACR.org

- Xiaoyun Wang, Hongbo Yu and Yiqun Lisa Yin, Efficient Collision Search Attacks on SHA-0, CRYPTO 2005, CMU.edu

- Xiaoyun Wang, Yiqun Lisa Yin and Hongbo Yu, Finding Collisions in the Full SHA-1, Crypto 2005 MIT.edu

- Henri Gilbert, Helena Handschuh: Security Analysis of SHA-256 and Sisters. Selected Areas in Cryptography 2003: pp175–193

- http://www.unixwiz.net/techtips/iguide-crypto-hashes.html

- "Proposed Revision of Federal Information Processing Standard (FIPS) 180, Secure Hash Standard". Federal Register. ۵۹ (۱۳۱): ۳۵۳۱۷–۳۵۳۱۸. ۱۹۹۴-۰۷-۱۱. Retrieved 2007-04-26.

{{cite journal}}: Cite has empty unknown parameter:|coauthors=(help)[پیوند مرده] - A. Cilardo, L. Esposito, A. Veniero, A. Mazzeo, V. Beltran, E. Ayugadé, A CellBE-based HPC application for the analysis of vulnerabilities in cryptographic hash functions, High Performance Computing and Communication international conference, August 2010

استانداردها: SHA-1, SHA-2